Операторы и Active Directory

В этой статье описано, как администратору Webim настроить работу операторов с интеграцией Active Directory и как использовать группы безопасности Webim для выдачи прав на основании групп безопасности в службе каталогов.

N.B.

Данная функциональность является тарифной опцией. Чтобы её подключить, обратитесь, пожалуйста в техническую поддержку Webim или к вашему аккаунт-менеджеру.

Термины

-

Оператор — пользователь панели управления Webim.

-

SSO — сквозная авторизация. В контексте этой интеграции означает вход оператора в Webim через Active Directory.

-

sAMAccountName — доменный логин пользователя Active Directory. В Webim используется как идентификатор пользователя для SSO.

-

Группа безопасности Active Directory — группа (обычно security group) в Active Directory, в которую добавлены пользователи.

-

Группа безопасности Webim — объект в Webim, который задаёт:

-

роли (права) оператора,

-

отделы,

-

наблюдаемые отделы (права супервизора в выбранных отделах).

-

-

DN (Distinguished name) — уникальное имя объекта в LDAP/Active Directory. DN однозначно идентифицирует объект в дереве каталогов и состоит из компонентов (например

CN,OU,DC). Пример DN группы:CN=operators,OU=roles,DC=webim,DC=local.

При SSO Webim применяет эти настройки к оператору на основании групп Active Directory.

Сопоставление группы Active Directory и группы безопасности Webim

Источник групп пользователя Active Directory

При входе через SSO (и при синхронизации) Webim получает из LDAP список групп пользователя из атрибута, заданного в настройке security_group_attribute (по умолчанию — memberOf). Значения приходят в виде DN, например:

-

CN=admins,OU=roles,DC=webim,DC=local -

CN=operators,OU=roles,DC=webim,DC=local

Формирование DN для группы безопасности Webim

В настройках LDAP задаётся шаблон security_group_pattern. Webim подставляет в этот шаблон имя группы безопасности Webim и получает DN, с которым сравнивает группы пользователя.

Пример:

-

security_group_pattern:CN={},OU=roles,DC=webim,DC=local -

В Webim создана группа безопасности с именем

operators

Тогда Webim будет ожидать, что среди групп пользователя (из memberOf) есть значение:

CN=operators,OU=roles,DC=webim,DC=local

Если совпадение найдено, Webim применяет к оператору объединение ролей и отделов из всех совпавших групп безопасности Webim.

N.B.

Если не найдено ни одной совпавшей группы безопасности Webim, вход/синхронизация пользователя через SSO будет отклонена (нет прав, не с чем сопоставлять).

Настройка групп безопасности Webim

Навигация к разделу

Раздел доступен в панели управления Webim: «Настройки» → «Группы безопасности».

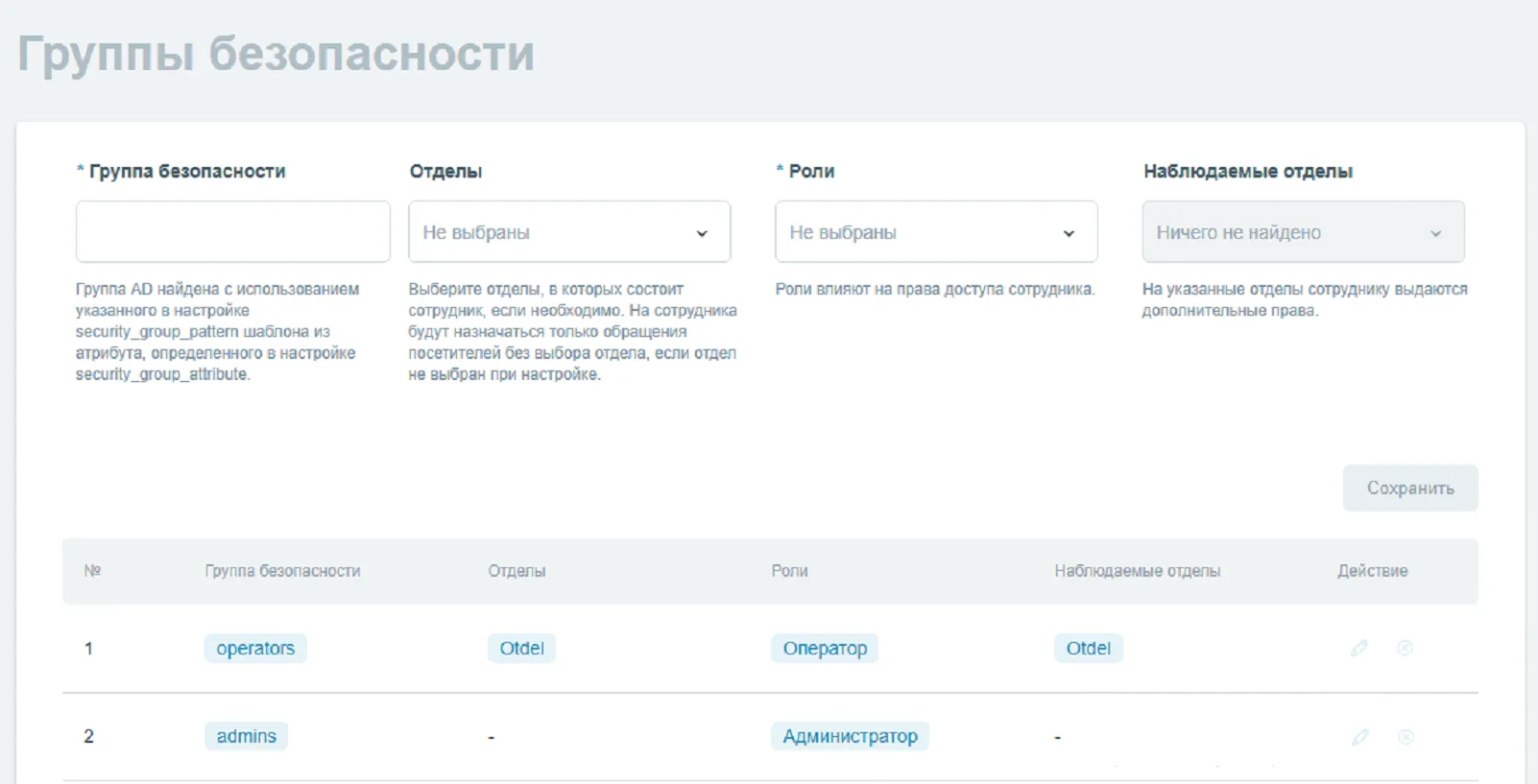

Создание группы безопасности

-

Откройте раздел «Группы безопасности».

-

В блоке создания группы заполните поля:

-

Группа безопасности — имя группы. Это ключевое поле для сопоставления с Active Directory: именно это значение подставляется в

security_group_pattern. Пример:-

в Active Directory есть группа

CN=operators,OU=roles,DC=webim,DC=local -

security_group_patternравенCN={},OU=roles,DC=webim,DC=local -

тогда в Webim в поле «Группа безопасности» укажите

operators.

-

-

Отделы — отделы, в которые будет добавлен оператор.

-

Роли — роли оператора (например, оператор/супервизор/администратор).

-

Наблюдаемые отделы — отделы, которыми оператор сможет управлять как супервизор.

-

-

Нажмите «Сохранить».

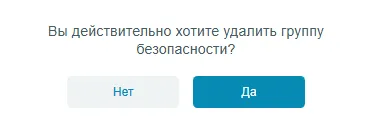

Редактирование и удаление группы безопасности

-

Для удаления группы нажмите на кнопку с пиктограммой «Обведенный крестик». Данное действие необходимо будет подтвердить.

удаление группы -

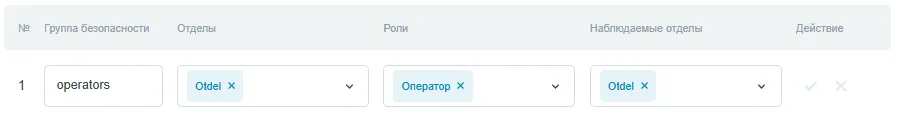

Для редактирования группы нажмите на кнопку с пиктограммой «Карандаш». После этого появится возможность изменить значения полей выбранной группы.

редактирование группы

Чтобы подтвердить изменения, нажмите на кнопку с пиктограммой «Зеленая галочка».

Подготовка Active Directory

Пользователь

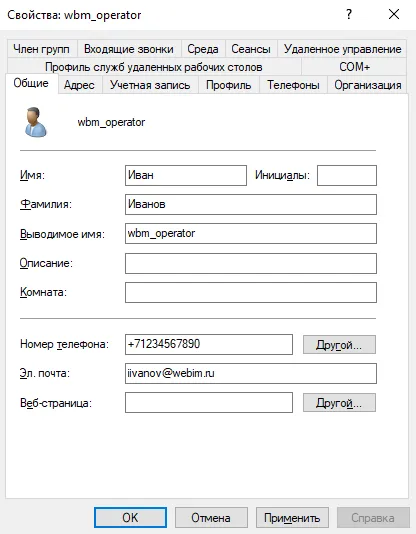

У пользователя Active Directory должны быть заданы (минимум):

-

sAMAccountName (доменный логин) — используется в Webim как идентификатор для SSO.

-

mail — используется как email сотрудника в Webim (в том числе для входа по email/паролю, если он разрешён).

N.B.

Для электронной почты в Webim есть требования: корректный формат адреса и уникальность в пределах аккаунта. Если email уже используется другим сотрудником, Webim не позволит создать/обновить запись.

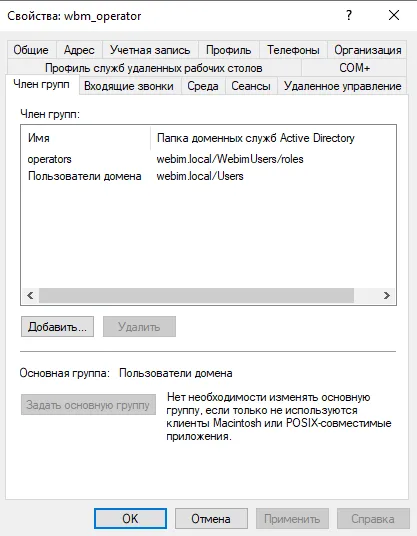

Группы

-

Создайте (или выберите существующие) группы безопасности Active Directory, которые будут управлять доступом в Webim.

-

Добавьте пользователя в одну или несколько таких групп.

-

Убедитесь, что эти группы попадают в атрибут

memberOf(или иной атрибут, заданный вsecurity_group_attribute) и имеют DN, соответствующийsecurity_group_pattern.

Создание оператора в Webim

Дальнейшие шаги зависят от сценария, который используется в аккаунте:

-

Автоматическое создание оператора при первом входе по SSO — если включена настройка

sso.create_new_agent_if_not_exist(подробнее про параметры смотрите в статье: SSO и режимы авторизации) -

Ручное создание оператора — если автоматическое создание отключено или вы хотите заранее подготовить учётную запись (см. инструкцию по регистрации и редактированию профилей сотрудников)

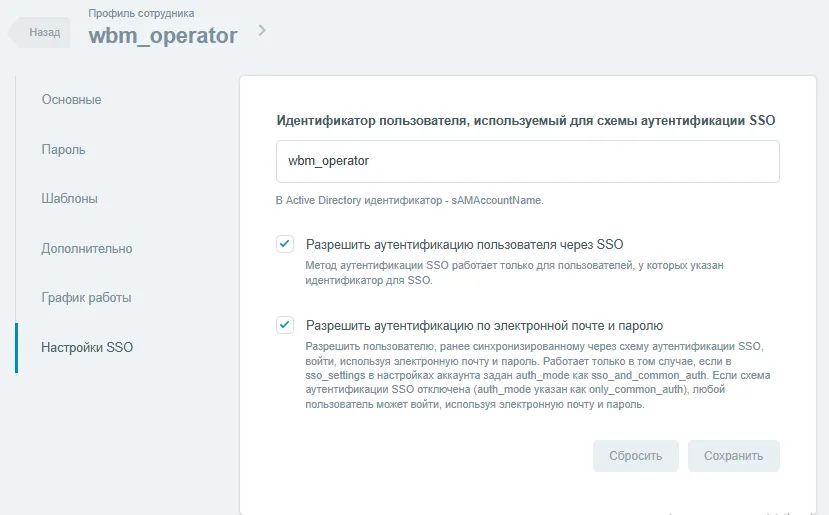

Привязка оператора Webim к пользователю Active Directory

-

Откройте профиль сотрудника.

-

Перейдите на вкладку «Настройки SSO».

Настройки SSO -

Заполните:

-

Идентификатор пользователя, используемый для схемы аутентификации SSO — укажите

sAMAccountNameпользователя Active Directory. -

Включите флаг «Разрешить аутентификацию пользователя через SSO».

-

-

При необходимости включите флаг «Разрешить аутентификацию по электронной почте и паролю».

N.B.

Этот флаг работает только если в редакторе настроек (account config) задан режим

sso.auth_mode = sso_and_common_auth. Еслиsso.auth_mode = only_common_auth, вход по email/паролю разрешён всем пользователям и этот флаг не влияет на поведение (подробнее про параметры смотрите в статье: SSO и режимы авторизации). -

Нажмите «Сохранить».

Синхронизация данных

Обновляемые данные

При успешном входе через SSO и/или при синхронизации Webim:

-

обновляет у оператора данные (имя, email и идентификатор SSO),

-

определяет совпавшие группы безопасности Webim по DN групп Active Directory,

-

применяет к оператору роли и отделы, заданные в совпавших группах безопасности Webim.

N.B.

Если в настройках аккаунта включено ограничение на редактирование сотрудников, обновлённых через SSO (sso.disable_editing_agents_updated_by_sso=true), такие учётные записи могут быть частично или полностью недоступны для редактирования в панели управления (подробнее про параметры смотрите в статье: SSO и режимы авторизации).

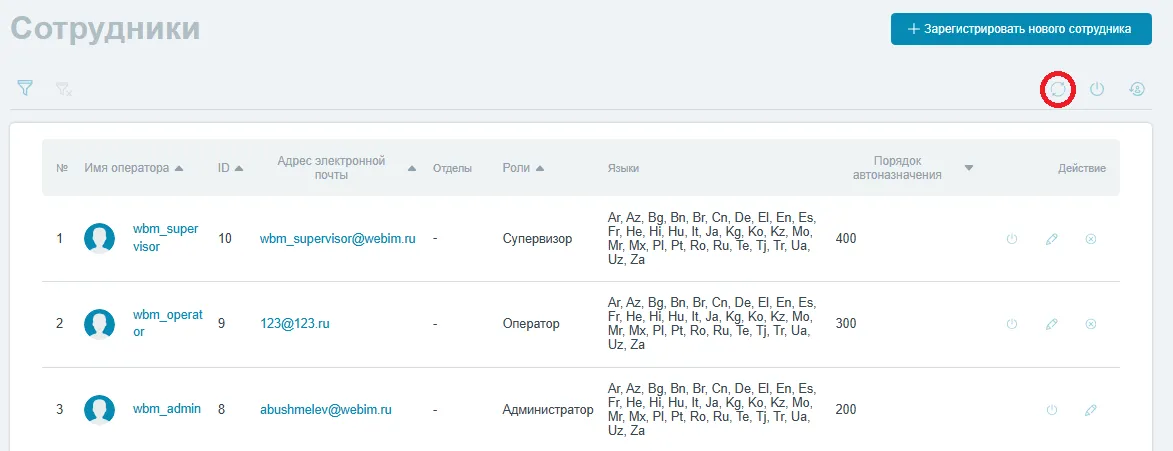

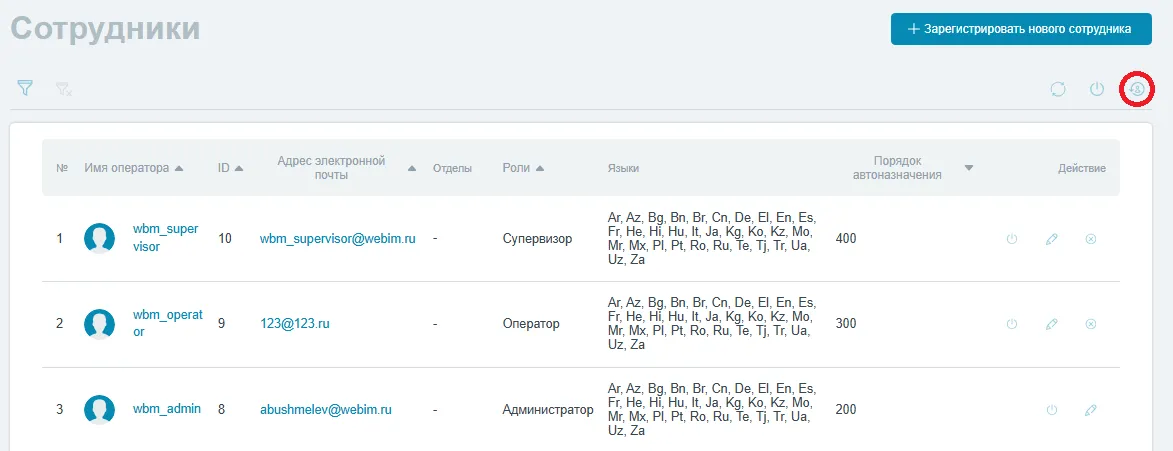

Ручная синхронизация всех сотрудников

Если в аккаунте разрешена ручная синхронизация (настройка sso.allow_manual_synchronization = true), в разделе «Сотрудники» отображается кнопка с подсказкой «Синхронизация данных с Active Directory» (подробнее про параметры смотрите в статье: SSO и режимы авторизации).

Нажатие запускает синхронизацию сотрудников, у которых задан идентификатор SSO.

Также администраторам доступна кнопка «Сбросить неудачные попытки входа».

Кнопка сбрасывает счетчик неудачных попыток входа сотрудников в панель управления Webim. Используйте её, если сотрудник (или несколько сотрудников) не может войти из-за блокировки после многократного ввода неверного пароля.

Особенности:

-

сброс выполняется для всех сотрудников аккаунта;

-

действие доступно только пользователям с правами администратора;

-

операция фиксируется в истории действий (action log) аккаунта.

Ошибки и возможные проблемы

Если у вас возникли проблемы со входом или синхронизацией в Active Directory, смотрите статью «Диагностика и типовые ошибки».